Deutschland im Fokus internationaler Cyberangriffe

Deutschland zählt zu den wirtschaftlich stärksten Ländern Europas. Genau das macht deutsche Unternehmen für Cyberkriminelle besonders attraktiv. Wer hochspezialisierte Produkte entwickelt, sensible Kundendaten verarbeitet, internationale Lieferketten steuert oder digitale Geschäftsprozesse betreibt, besitzt Werte, die für Angreifer interessant sind.

Die aktuelle Bedrohungslage zeigt deutlich: Deutsche Unternehmen stehen besonders stark im Fokus. Auf sogenannten Data-Leak-Seiten, auf denen Ransomware-Gruppen gestohlene Daten veröffentlichen oder mit deren Veröffentlichung drohen, tauchen deutsche Organisationen auffällig häufig auf. Besonders kritisch ist dabei, dass nicht nur große Konzerne betroffen sind. Auch kleine und mittelständische Unternehmen geraten zunehmend ins Visier.

Viele Unternehmen unterschätzen ihr Risiko, weil sie sich nicht als prominentes Ziel sehen. Doch Cyberkriminelle denken nicht in Bekanntheit, sondern in Chancen. Eine ungepatchte Anwendung, ein schwaches Passwort, ein falsch konfigurierter Cloud-Zugang oder ein unzureichend geschütztes VPN können bereits ausreichen, um einen Angriff zu starten.

Cybersecurity ist deshalb kein reines IT-Thema mehr. Sie betrifft Geschäftsführung, Fachabteilungen, Produktion, Vertrieb, Personalwesen, Datenschutz und Kundenkommunikation. Ein erfolgreicher Angriff kann den gesamten Betrieb beeinträchtigen. Er kann Lieferketten unterbrechen, Kundendaten gefährden, Produktionsanlagen stilllegen und das Vertrauen in ein Unternehmen nachhaltig beschädigen.

Für deutsche Unternehmen stellt sich daher nicht mehr die Frage, ob sie sich mit Cybersecurity beschäftigen sollten. Die entscheidende Frage lautet: Wie gut sind sie wirklich vorbereitet?

Was bedeutet »Platz 1« konkret?

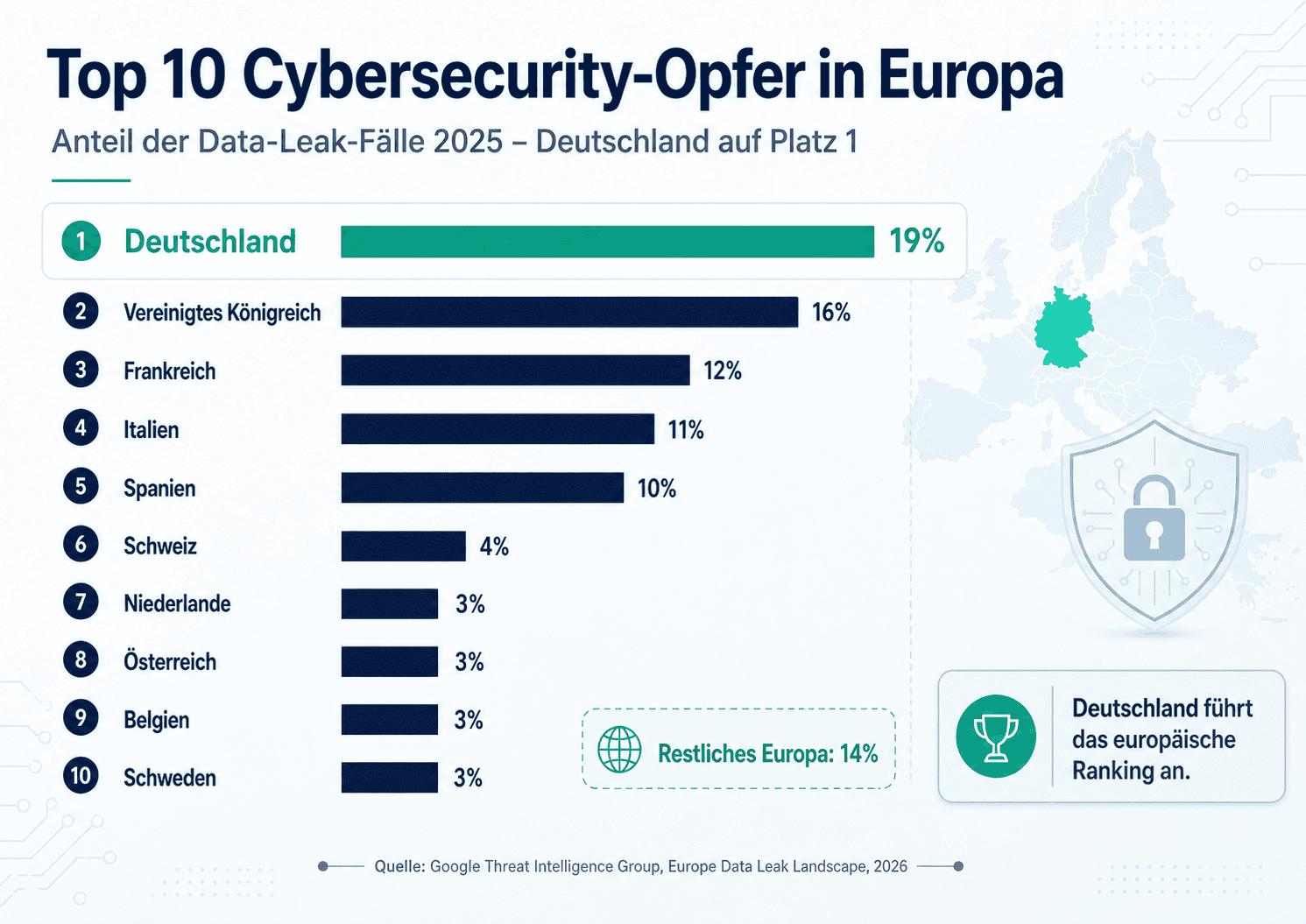

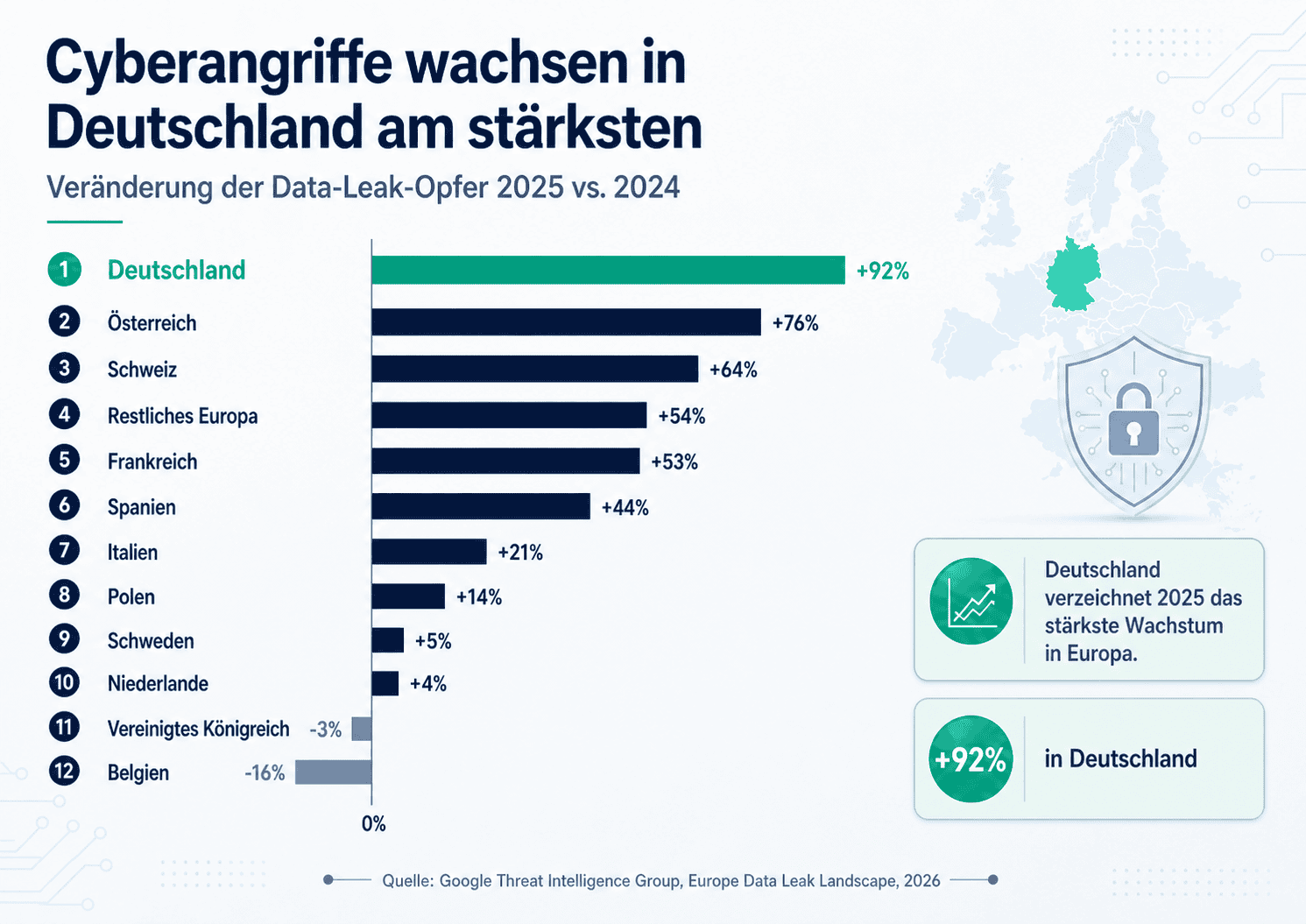

Der Begriff „Platz 1“ bezieht sich auf eine Auswertung der Google Threat Intelligence Group zur europäischen Data-Leak-Landschaft. Demnach war Deutschland 2025 das am stärksten betroffene Land in Europa, wenn es um Organisationen geht, die auf Data-Leak-Seiten von Cybercrime- und Ransomware-Gruppen auftauchten.

Diese Seiten werden von Angreifern genutzt, um gestohlene Unternehmensdaten zu veröffentlichen oder mit deren Veröffentlichung zu drohen. Ziel ist es, den Druck auf betroffene Unternehmen zu erhöhen und Lösegeldzahlungen wahrscheinlicher zu machen.

Besonders alarmierend: Die Zahl der deutschen Opfer stieg laut Google Threat Intelligence im Vergleich zum Vorjahr um 92 Prozent. Damit wuchs die Betroffenheit in Deutschland deutlich stärker als im europäischen Durchschnitt. Zudem entfielen 96 Prozent der deutschen Ransomware-Leaks auf Organisationen mit weniger als 5.000 Mitarbeitenden.

»Platz 1« bedeutet also nicht, dass Deutschland grundsätzlich die schlechteste Cybersecurity Europas hat. Es bedeutet vielmehr, dass deutsche Unternehmen aktuell besonders häufig als Opfer sichtbar werden – vor allem im Kontext von Ransomware, Datendiebstahl und digitaler Erpressung.

Für Unternehmen ist diese Einordnung entscheidend: Die Gefahr ist nicht abstrakt, sondern messbar. Deutsche Organisationen sind für Angreifer attraktiv, und gerade mittelständische Unternehmen stehen stärker im Fokus, als viele vermuten.

TOP 10 Cybersecurity-Opfer: Wo deutsche Unternehmen besonders angreifbar sind

Wenn von den „TOP 10 Cybersecurity-Opfern“ gesprochen wird, geht es nicht nur um einzelne bekannte Unternehmen oder spektakuläre Einzelfälle. Gemeint sind vor allem die zehn Bereiche und Angriffsszenarien, in denen deutsche Unternehmen besonders häufig verwundbar sind.

1. Mittelständische Industrieunternehmen

Der deutsche Mittelstand ist technologisch stark, international erfolgreich und häufig hochspezialisiert. Viele Unternehmen besitzen wertvolles Know-how, Konstruktionsdaten, Produktionsgeheimnisse und langjährige Kundenbeziehungen. Genau das macht sie für Angreifer attraktiv.

Besonders gefährdet sind Unternehmen aus Maschinenbau, Automobilzulieferung, Elektrotechnik, Chemie, Logistik und produzierendem Gewerbe. Ein Angriff trifft hier nicht nur IT-Systeme, sondern oft direkt die Produktionsfähigkeit.

Typische Schwachstellen sind veraltete Systeme in Produktionsumgebungen, unzureichend geschützte Fernwartungszugänge, fehlende Netzwerksegmentierung, schwache Passwörter und ungetestete Backup-Prozesse.

2. Unternehmen mit veralteten IT-Landschaften

Viele deutsche Unternehmen arbeiten mit gewachsenen IT-Strukturen. Über Jahre wurden neue Systeme ergänzt, alte Anwendungen weiterbetrieben und individuelle Schnittstellen geschaffen. Dadurch entstehen komplexe Umgebungen, die schwer vollständig zu überblicken sind.

Legacy-Systeme sind dabei ein besonderes Risiko. Sie sind oft geschäftskritisch, erhalten aber nicht immer regelmäßige Sicherheitsupdates. Werden solche Systeme mit modernen Cloud-Diensten, Webanwendungen oder mobilen Zugriffen verbunden, entstehen neue Angriffspfade.

Angreifer suchen nicht das bestgeschützte System. Sie suchen den schwächsten Punkt im Gesamtverbund.

3. Unternehmen mit unzureichendem Patch-Management

Viele erfolgreiche Cyberangriffe nutzen bekannte Schwachstellen aus. Das bedeutet: Die Sicherheitslücke ist bereits dokumentiert, ein Update steht häufig bereit, wurde aber noch nicht eingespielt.

In der Praxis scheitert Patch-Management oft nicht am Wissen, sondern am Betrieb. Systeme dürfen nicht ausfallen, Zuständigkeiten sind unklar oder Tests dauern zu lange. Gerade in produktionsnahen Umgebungen werden Updates deshalb verschoben.

Für Angreifer entsteht dadurch ein Zeitfenster. Je länger eine bekannte Schwachstelle offen bleibt, desto größer wird das Risiko.

4. Unternehmen mit schwacher Identitäts- und Zugriffsverwaltung

Identitäten sind heute eines der wichtigsten Einfallstore. Wenn Angreifer Zugangsdaten stehlen, müssen sie keine technische Sicherheitsbarriere überwinden. Sie melden sich einfach als legitimer Nutzer an.

Besonders kritisch sind fehlende Multifaktor-Authentifizierung, zu viele Administratorrechte, nicht deaktivierte ehemalige Benutzerkonten, gemeinsam genutzte Zugangsdaten und externe Zugänge ohne ausreichende Kontrolle.

Ein kompromittiertes Konto kann der Startpunkt für einen weitreichenden Angriff sein. Von dort bewegen sich Angreifer weiter durch das Netzwerk, lesen E-Mails mit, kopieren Daten oder bereiten Ransomware-Angriffe vor.

5. Unternehmen mit öffentlich erreichbaren Webanwendungen

Webanwendungen, Kundenportale, APIs und digitale Services sind zentrale Bestandteile moderner Geschäftsmodelle. Gleichzeitig sind sie rund um die Uhr aus dem Internet erreichbar. Das macht sie zu bevorzugten Angriffszielen.

Typische Risiken sind unsichere Authentifizierung, fehlerhafte Rechteprüfungen, veraltete Frameworks, unsichere Upload-Funktionen oder schlecht geschützte Schnittstellen. Besonders gefährlich wird es, wenn Webanwendungen Zugriff auf interne Systeme oder sensible Datenbanken haben.

Gerade individuell entwickelte Anwendungen sollten deshalb vor dem Go-live und nach größeren Änderungen professionell geprüft werden.

6. Unternehmen mit schwacher E-Mail-Sicherheit

Phishing bleibt einer der häufigsten Angriffswege. Die Angriffe werden professioneller, sprachlich besser und stärker personalisiert. Durch KI-gestützte Texte wirken betrügerische Nachrichten oft glaubwürdiger als früher.

Angreifer geben sich als Geschäftsführung, IT-Support, Dienstleister, Bank, Paketdienst oder Kollegin aus. Ziel ist es, Zugangsdaten zu stehlen, Zahlungen auszulösen oder Schadsoftware einzuschleusen.

Technische Schutzmaßnahmen helfen, reichen aber allein nicht aus. Unternehmen brauchen zusätzlich sensibilisierte Mitarbeitende, klare Prozesse und schnelle Meldewege.

7. Unternehmen mit unzureichend getesteten Backups

Backups sind eine zentrale Verteidigungslinie gegen Ransomware. Doch ein Backup ist nur dann wertvoll, wenn es im Ernstfall funktioniert.

Viele Unternehmen erstellen Sicherungen, testen aber selten die Wiederherstellung. Im AngriffsfalI stellt sich dann heraus, dass Daten fehlen, Systeme nicht vollständig wiederhergestellt werden können oder Backups ebenfalls kompromittiert wurden.

Ein gutes Backup-Konzept berücksichtigt regelmäßige Wiederherstellungstests, getrennte Speicherung kritischer Sicherungen, Schutz vor Manipulation, klare Wiederanlaufzeiten und dokumentierte Verantwortlichkeiten.

8. Unternehmen mit unsicheren Cloud-Konfigurationen

Cloud-Dienste bieten Flexibilität, Skalierbarkeit und Effizienz. Gleichzeitig entstehen neue Risiken, wenn Konfigurationen nicht sauber umgesetzt werden.

Häufige Probleme sind öffentlich erreichbare Speicherbereiche, zu weitreichende Berechtigungen, fehlende Protokollierung oder unklare Verantwortlichkeiten zwischen Unternehmen und Anbieter.

Cloud-Sicherheit ist kein Automatismus. Auch wenn große Cloud-Plattformen hohe Sicherheitsstandards bieten, bleibt das Unternehmen für Konfiguration, Zugriffskontrolle und Datenklassifizierung verantwortlich.

9. Unternehmen mit schwacher Lieferkettensicherheit

Cyberangriffe enden nicht an der eigenen Unternehmensgrenze. Dienstleister, Softwarepartner, Zulieferer und externe IT-Services können indirekte Einfallstore sein.

Besonders kritisch sind Anbieter mit Zugriff auf interne Systeme, Remote-Wartung, gemeinsame Datenräume oder administrative Rechte. Wird ein Partner kompromittiert, kann daraus ein Angriff auf das eigene Unternehmen entstehen.

Lieferkettensicherheit bedeutet deshalb, externe Partner in das eigene Risikomanagement einzubeziehen. Dazu gehören Sicherheitsanforderungen, Vertragsregelungen, Zugriffsbegrenzungen und regelmäßige Überprüfungen.

10. Unternehmen ohne regelmäßige Sicherheitsüberprüfung

Der vielleicht größte Risikofaktor ist fehlende Überprüfung. Viele Unternehmen setzen Sicherheitsmaßnahmen um, testen aber nicht regelmäßig, ob diese in der Praxis funktionieren.

Eine Firewall, ein Virenschutz oder ein Backup-Konzept vermitteln Sicherheit. Doch erst ein realistischer Test zeigt, ob Angreifer tatsächlich gestoppt würden.

Genau hier setzen Penetrationstests an. Sie machen Schwachstellen sichtbar, bevor sie ausgenutzt werden, und zeigen konkrete Angriffspfade auf. Für Unternehmen ist das ein entscheidender Schritt von gefühlter Sicherheit zu messbarer Sicherheit.

Wie gut ist Deutschland beim Thema Cybersecurity aufgestellt?

Deutschland verfügt über eine starke Sicherheitslandschaft. Es gibt spezialisierte Behörden, etablierte Datenschutzanforderungen, wachsende Security-Dienstleister und zunehmend mehr Bewusstsein in Unternehmen. Auch gesetzliche und regulatorische Anforderungen sorgen dafür, dass IT-Sicherheit stärker in den Fokus rückt.

Trotzdem bleibt eine deutliche Lücke zwischen Anspruch und Realität.

Viele Unternehmen haben erkannt, dass Cybersecurity wichtig ist. Doch im Tagesgeschäft konkurriert IT-Sicherheit mit anderen Prioritäten: Digitalisierung, Fachkräftemangel, Kostenkontrolle, Cloud-Migration, Prozessoptimierung und regulatorische Anforderungen.

Hinzu kommt: Die Angriffsfläche wächst schneller als viele Sicherheitsstrukturen. Neue Anwendungen, Schnittstellen, mobile Endgeräte, externe Zugänge und Cloud-Dienste erhöhen die Komplexität. Jede digitale Erweiterung bringt potenziell neue Schwachstellen mit sich.

Deutschland ist also nicht schlecht aufgestellt, aber stark gefordert. Die vorhandenen Strukturen reichen nur dann aus, wenn Unternehmen sie konsequent in konkrete Maßnahmen übersetzen.

Besonders kritisch ist die Umsetzung in kleinen und mittleren Unternehmen. Dort gibt es häufig weniger spezialisierte Security-Ressourcen, obwohl die Abhängigkeit von funktionierender IT genauso hoch ist wie bei größeren Organisationen.

Das Ergebnis ist eine widersprüchliche Lage: Deutschland hat viel Know-how, starke Technologie und hohe Sicherheitsstandards. Gleichzeitig sind viele Unternehmen im Alltag angreifbar, weil Maßnahmen nicht regelmäßig überprüft, Schwachstellen nicht schnell genug geschlossen oder Risiken nicht ganzheitlich bewertet werden.

Aktuelle Vorfälle: Was Unternehmen daraus lernen können

Jüngste Cybervorfälle zeigen, wie vielfältig moderne Angriffe sind. Beim bekannten Signal-Phishing-Fall ging es nicht darum, die Verschlüsselung eines Messengers zu brechen. Stattdessen wurden Menschen ins Visier genommen. Angreifer versuchten, Nutzer zur Herausgabe sensibler Informationen oder zur Kopplung fremder Geräte zu bewegen.

Für Unternehmen ist das eine wichtige Erkenntnis: Selbst sichere Technologien können durch Social Engineering missbraucht werden. Der Mensch bleibt ein zentrales Angriffsziel.

Ein weiteres großes Thema sind Ransomware-Angriffe. Dabei verschlüsseln Angreifer Systeme und fordern Lösegeld. Immer häufiger kommt eine zweite Erpressung hinzu: Vor der Verschlüsselung werden Daten gestohlen. Das Unternehmen wird dann zusätzlich mit der Veröffentlichung sensibler Informationen bedroht.

Betroffen sind unter anderem Industrieunternehmen, Rechts- und Beratungsdienstleister, Handelsunternehmen, Bau- und Ingenieurunternehmen, öffentliche Einrichtungen, Gesundheitsorganisationen und IT-Dienstleister.

Diese Fälle zeigen: Angriffe beginnen oft klein. Ein kompromittiertes Konto, ein veraltetes System oder eine fehlerhafte Konfiguration reichen aus. Der große Schaden entsteht später, wenn Angreifer Zeit haben, sich im Netzwerk auszubreiten.

Unternehmen sollten daraus drei zentrale Lehren ziehen:

Erstens müssen technische Schutzmaßnahmen regelmäßig überprüft werden.

Zweitens müssen Mitarbeitende auf realistische Angriffsmethoden vorbereitet sein.

Drittens braucht es klare Notfallprozesse, damit im Ernstfall schnell und koordiniert gehandelt werden kann.

Warum ist Deutschland ein attraktives Ziel für Cyberkriminelle?

Deutschland ist wirtschaftlich stark, technologisch führend und international eng vernetzt. Genau diese Stärken erhöhen die Attraktivität für Angreifer.

Viele Unternehmen besitzen wertvolles geistiges Eigentum: Konstruktionsdaten, Produktentwicklungen, Kundendaten, Vertragsinformationen, Quellcode, Produktionsdaten oder strategische Planungen. Diese Informationen können verkauft, für Erpressung genutzt oder für Wirtschaftsspionage missbraucht werden.

Besonders im Mittelstand gibt es viele sogenannte Hidden Champions. Diese Unternehmen sind international erfolgreich, aber in der Öffentlichkeit weniger sichtbar. Für Cyberkriminelle sind sie trotzdem lohnende Ziele.

Hinzu kommen mehrere strukturelle Faktoren:

- hohe Abhängigkeit von digitalisierten Geschäftsprozessen

- komplexe Lieferketten

- viele Schnittstellen zu Partnern und Kunden

- Fachkräftemangel in der IT-Sicherheit

- gewachsene Systemlandschaften

- hoher wirtschaftlicher Druck bei Produktionsausfällen

Auch geopolitische Faktoren spielen eine Rolle. Cyberangriffe dienen nicht nur finanziellen Zwecken. Sie können auch Spionage, Sabotage oder politische Einflussnahme verfolgen.

Ein weiterer Grund liegt in der zunehmenden Professionalisierung der Angreifer. Cybercrime funktioniert heute oft arbeitsteilig. Eine Gruppe beschafft Zugangsdaten, eine andere verkauft Zugänge weiter, eine weitere führt den eigentlichen Angriff aus. Dadurch sinkt die Einstiegshürde für Angriffe, während die Angriffsgeschwindigkeit steigt.

Für Unternehmen bedeutet das: Nicht nur besonders sensible Branchen müssen handeln. Jede Organisation mit digitalen Prozessen, Kundendaten oder geschäftskritischen Systemen ist potenziell betroffen.

Welche Länder machen es besser?

Einige Länder gelten bei Cybersecurity als besonders fortschrittlich. Dazu zählen unter anderem Finnland, Dänemark, Estland, Israel, Schweden und die Niederlande.

Diese Länder unterscheiden sich in Größe, Wirtschaft und politischem System. Dennoch lassen sich gemeinsame Erfolgsfaktoren erkennen.

Erstens wird Cybersecurity strategisch gedacht. Staat, Wirtschaft und Forschung arbeiten enger zusammen. Sicherheitsvorfälle werden nicht nur technisch behandelt, sondern als Teil nationaler Resilienz verstanden.

Zweitens hat Prävention einen höheren Stellenwert. Sicherheitsübungen, Notfallkonzepte, klare Meldewege und regelmäßige Tests sind stärker etabliert.

Drittens werden digitale Identitäten, Verwaltungsprozesse und kritische Infrastrukturen oft konsequenter abgesichert.

Estland gilt beispielsweise seit Jahren als Vorbild für digitale Verwaltung und digitale Resilienz. Finnland wird häufig mit starker Krisenvorsorge und klarer Sicherheitskultur verbunden. Israel ist besonders stark bei Cybersecurity-Innovation, Forschung und der engen Verzahnung von Sicherheits-Know-how und Wirtschaft.

Deutschland kann daraus lernen. Es geht nicht darum, andere Modelle einfach zu kopieren. Entscheidend ist, Sicherheitsmaßnahmen konsequent umzusetzen und regelmäßig zu überprüfen.

Für Unternehmen bedeutet das: Nicht erst nach einem Angriff handeln. Wer vorbereitet ist, erkennt Angriffe früher, begrenzt Schäden schneller und bleibt handlungsfähig.

Risiken ohne ausreichende Sicherheitsvorkehrungen

Die Folgen eines Cyberangriffs gehen weit über IT-Probleme hinaus. Ein Angriff kann nahezu jeden Unternehmensbereich treffen.

Mögliche Auswirkungen sind Produktionsstillstand, Verlust sensibler Daten, Ausfall von Kundenportalen, Unterbrechung von Lieferketten, Vertragsstrafen, Datenschutzmeldungen, Reputationsschäden, Verlust von Kundenvertrauen, hohe Wiederherstellungskosten und langfristige Wettbewerbsnachteile.

Besonders gefährlich ist die Kombination aus Betriebsunterbrechung und Datenabfluss. Selbst wenn Systeme wiederhergestellt werden können, bleibt das Risiko, dass vertrauliche Informationen veröffentlicht oder verkauft werden.

Für Geschäftsführungen ist Cybersecurity deshalb ein Thema der Unternehmenssicherung. Es geht nicht nur darum, Server zu schützen. Es geht um Liquidität, Lieferfähigkeit, Kundenbeziehungen und Marktposition.

Ein häufiger Irrtum ist die Annahme, dass ein Unternehmen nach einem Angriff einfach aus dem Backup wiederhergestellt werden kann. In der Realität ist die Wiederherstellung oft komplex. Systeme müssen bereinigt, Zugänge neu aufgebaut, Daten geprüft, Ursachen analysiert und Meldepflichten erfüllt werden. Parallel müssen Kunden, Partner, Mitarbeitende und gegebenenfalls Behörden informiert werden.

Hinzu kommt der Reputationsschaden. Kunden erwarten, dass Unternehmen mit Daten verantwortungsvoll umgehen. Wird dieses Vertrauen beschädigt, kann der wirtschaftliche Schaden deutlich länger wirken als der technische Ausfall.

Wie Unternehmen Cyberangriffen vorbeugen können

Wirksame Prävention beginnt mit Transparenz. Unternehmen müssen wissen, welche Systeme, Anwendungen, Daten, Schnittstellen und Benutzerkonten existieren.

Ohne diese Übersicht bleiben Risiken unsichtbar.

Ein guter Ausgangspunkt ist eine strukturierte Sicherheitsbewertung. Dabei werden technische, organisatorische und menschliche Faktoren betrachtet.

Zu den wichtigsten Maßnahmen gehören:

Multifaktor-Authentifizierung einführen

MFA reduziert das Risiko kompromittierter Zugangsdaten erheblich. Besonders externe Zugänge, Administratorkonten, Cloud-Dienste und kritische Anwendungen sollten geschützt werden.

Patch-Management professionalisieren

Sicherheitsupdates müssen priorisiert, getestet und zeitnah ausgerollt werden. Kritische Schwachstellen dürfen nicht wochen- oder monatelang offen bleiben.

Backups regelmäßig testen

Backups sollten nicht nur vorhanden sein. Unternehmen müssen regelmäßig prüfen, ob eine Wiederherstellung funktioniert und wie lange sie dauert.

Netzwerksegmentierung umsetzen

Nicht jedes System sollte jedes andere System erreichen können. Segmentierung begrenzt die Ausbreitung von Angreifern im Netzwerk.

Mitarbeitende sensibilisieren

Phishing, Social Engineering und Betrugsversuche lassen sich nie vollständig technisch verhindern. Schulungen und klare Meldewege sind deshalb unverzichtbar.

Berechtigungen regelmäßig prüfen

Benutzer sollten nur die Rechte haben, die sie wirklich benötigen. Alte Konten, geteilte Zugangsdaten und übermäßige Adminrechte erhöhen das Risiko deutlich.

Sicherheitsmaßnahmen testen

Technische Schutzmaßnahmen sind nur dann verlässlich, wenn sie regelmäßig überprüft werden. Hier spielen Penetrationstests eine zentrale Rolle.

Cybersecurity ist kein Zustand, der einmal erreicht wird. Sie ist ein kontinuierlicher Prozess. Unternehmen verändern sich, Systeme verändern sich und Angriffsmethoden verändern sich ebenfalls. Deshalb müssen Sicherheitsmaßnahmen regelmäßig angepasst und überprüft werden.

Vor- und Nachteile moderner Cybersecurity-Maßnahmen

Cybersecurity bringt klare Vorteile. Unternehmen reduzieren Risiken, erhöhen ihre Ausfallsicherheit und schaffen Vertrauen bei Kunden, Partnern und Mitarbeitenden.

Die wichtigsten Vorteile sind:

- geringere Wahrscheinlichkeit erfolgreicher Angriffe

- schnellere Erkennung von Sicherheitsvorfällen

- bessere Vorbereitung auf Notfälle

- höhere Compliance-Sicherheit

- Schutz sensibler Unternehmensdaten

- geringere Ausfallzeiten

- bessere Entscheidungsgrundlagen für IT-Investitionen

Natürlich gibt es auch Herausforderungen. Gute Cybersecurity kostet Zeit, Budget und Aufmerksamkeit. Sie erfordert klare Verantwortlichkeiten, technisches Know-how und regelmäßige Anpassungen.

Mögliche Hürden sind zusätzlicher organisatorischer Aufwand, Investitionen in Tools, Beratung und Personal, temporäre Einschränkungen bei Systemänderungen, Schulungsbedarf für Mitarbeitende und notwendige Abstimmung zwischen IT, Management und Fachbereichen.

Trotzdem ist der Vergleich eindeutig. Die Kosten präventiver Sicherheitsmaßnahmen sind planbar. Die Kosten eines erfolgreichen Angriffs sind es nicht.

Unternehmen sollten Cybersecurity daher nicht nur als Kostenfaktor betrachten, sondern als Investition in Stabilität, Vertrauen und Zukunftsfähigkeit. Gerade in einer Wirtschaft, in der digitale Prozesse immer wichtiger werden, ist Sicherheit eine Voraussetzung für Wachstum.

Warum regelmäßige Pentests entscheidend sind

Viele Unternehmen investieren bereits in Firewalls, Virenschutz, Backups, Endpoint Security, Cloud-Security-Tools oder Awareness-Schulungen. Diese Maßnahmen sind wichtig und bilden eine solide Grundlage. Doch sie beantworten eine entscheidende Frage nicht vollständig:

Würde ein echter Angreifer trotzdem einen Weg in unsere Systeme finden?

Genau hier setzt ein Penetrationstest an. Ein Pentest ist kein theoretischer Sicherheitscheck und keine reine Checkliste. Er ist eine kontrollierte, professionelle Angriffssimulation unter realistischen Bedingungen. Dabei prüfen Security-Experten, ob Schwachstellen in Anwendungen, Netzwerken, Cloud-Umgebungen oder Benutzerprozessen tatsächlich ausgenutzt werden könnten.

Der Unterschied ist entscheidend. Während ein automatisierter Schwachstellenscan vor allem bekannte technische Lücken auflistet, zeigt ein Pentest, wie sich mehrere Schwachstellen zu einem echten Angriffspfad verbinden lassen. In der Praxis ist genau das häufig der kritische Punkt.

Ein einzelnes schwaches Passwort, eine kleine Fehlkonfiguration oder ein veralteter Dienst wirken isoliert vielleicht nicht dramatisch. In Kombination mit zu weitreichenden Berechtigungen oder einer unzureichend geschützten Schnittstelle kann daraus jedoch ein vollständiger Zugriff auf sensible Unternehmensdaten entstehen.

Pentests machen diese Risiken sichtbar, bevor Cyberkriminelle sie ausnutzen.

Was wird bei einem Pentest geprüft?

Ein professioneller Penetrationstest kann unterschiedliche Bereiche abdecken. Welche davon relevant sind, hängt von der IT-Landschaft, den Geschäftsprozessen und dem individuellen Risikoprofil des Unternehmens ab.

Typische Prüfbereiche sind:

- Webanwendungen und Kundenportale: Hier wird geprüft, ob Angreifer Zugriff auf Nutzerkonten, Datenbanken, Administrationsbereiche oder interne Funktionen erhalten könnten.

- APIs und Schnittstellen: APIs verbinden Systeme, Anwendungen, Partner und Kunden. Fehlerhafte Authentifizierung, unklare Rechteprüfungen oder unsichere Endpunkte können erhebliche Risiken verursachen.

- Netzwerke und Infrastruktur: Dabei geht es um erreichbare Dienste, Segmentierung, interne Bewegungsmöglichkeiten, unsichere Protokolle oder falsch konfigurierte Systeme.

- Cloud-Umgebungen: Cloud-Sicherheit hängt stark von korrekter Konfiguration ab. Geprüft werden unter anderem Berechtigungen, Speicherfreigaben, Identitäten, Rollenmodelle und Protokollierung.

- Active Directory und Identitätsmanagement: Da viele Angriffe über kompromittierte Benutzerkonten laufen, ist die Prüfung von Benutzerrechten, Admin-Konten und Authentifizierungsmechanismen besonders wichtig.

- Mobile Anwendungen: Apps können sensible Daten speichern, unsichere Schnittstellen verwenden oder Manipulationen ermöglichen.

- Phishing- und Social-Engineering-Szenarien: Technische Sicherheit endet nicht beim System. Auch menschliche Faktoren lassen sich kontrolliert testen, um die Widerstandsfähigkeit gegen Täuschungsversuche zu bewerten.

Warum Pentests besonders für deutsche Unternehmen relevant sind

Deutsche Unternehmen haben häufig komplexe, über Jahre gewachsene IT-Landschaften. Viele Systeme sind eng mit Geschäftsprozessen verbunden. ERP-Systeme, Produktions-IT, Kundenportale, Cloud-Dienste, individuelle Softwarelösungen, Remote-Zugänge und externe Dienstleister greifen ineinander.

Diese Vernetzung ist wirtschaftlich sinnvoll, erhöht aber die Angriffsfläche.

Gerade im Mittelstand kommt hinzu, dass viele Unternehmen sehr viel digitales Know-how besitzen, aber nicht immer über eigene spezialisierte Security-Teams verfügen. Angreifer nutzen genau diese Lücke aus. Sie suchen nicht zwingend das größte Unternehmen, sondern das Unternehmen mit dem besten Verhältnis aus erwartbarem Gewinn und ausnutzbarer Schwachstelle.

Ein Pentest hilft, diese Perspektive einzunehmen. Er beantwortet nicht nur die Frage, ob Systeme formal abgesichert sind. Er zeigt, wie ein Angreifer tatsächlich vorgehen könnte:

- Welche Systeme sind von außen erreichbar?

- Welche Schwachstellen lassen sich praktisch ausnutzen?

- Können Angreifer Benutzerkonten übernehmen?

- Gibt es Wege von einer Webanwendung in interne Systeme?

- Sind sensible Daten ausreichend geschützt?

- Funktioniert die Trennung zwischen Benutzer-, Admin- und Systemrechten?

- Können Angreifer sich nach einem ersten Zugriff weiter im Netzwerk bewegen?

- Gibt es Schwachstellen in Cloud-Konfigurationen oder Schnittstellen?

- Würden Monitoring und Alarmierung einen Angriff erkennen?

Damit wird Cybersecurity messbar. Unternehmen erhalten eine realistische Einschätzung ihres aktuellen Sicherheitsniveaus und können gezielt handeln.

Pentests schaffen Prioritäten statt Unsicherheit

Ein häufiger Fehler in der IT-Sicherheit ist fehlende Priorisierung. Unternehmen kennen einzelne Risiken, wissen aber nicht, welche davon wirklich kritisch sind. Das führt zu Unsicherheit: Was muss sofort behoben werden? Was kann warten? Welche Maßnahme bringt den größten Sicherheitsgewinn?

Ein guter Pentest liefert genau diese Einordnung.

Am Ende steht nicht nur eine Liste technischer Schwachstellen, sondern ein verständlicher Bericht mit Risikobewertung, Nachweisen und konkreten Handlungsempfehlungen. Kritische Lücken werden priorisiert, sodass IT-Teams und Geschäftsführung wissen, welche Maßnahmen zuerst umgesetzt werden sollten.

Das ist besonders wichtig, weil Budgets, Zeit und Personal begrenzt sind. Kein Unternehmen kann alle Sicherheitsmaßnahmen gleichzeitig umsetzen. Pentests helfen dabei, die richtigen Entscheidungen zu treffen.

Wann sollten Unternehmen einen Pentest durchführen?

Ein Pentest ist nicht nur nach einem Sicherheitsvorfall sinnvoll. Im Idealfall findet er statt, bevor ein Angreifer Schwachstellen entdeckt.

Besonders empfehlenswert sind Pentests in folgenden Situationen:

- vor dem Go-live neuer Webanwendungen oder Kundenportale

- nach größeren Updates oder Relaunches

- bei der Einführung neuer Cloud-Dienste

- nach Migrationen in neue IT-Umgebungen

- nach Netzwerkumbauten oder Standorterweiterungen

- bei neuen Schnittstellen zu Kunden, Partnern oder Lieferanten

- nach der Einführung neuer ERP-, CRM- oder Business-Anwendungen

- vor Audits, Zertifizierungen oder Compliance-Prüfungen

- nach Unternehmenszukäufen oder Systemintegrationen

- regelmäßig als Bestandteil eines kontinuierlichen Sicherheitsprogramms

Besonders wichtig ist die Regelmäßigkeit. Ein einmaliger Pentest ist wertvoll, bildet aber nur den Sicherheitsstand zu einem bestimmten Zeitpunkt ab. IT-Landschaften verändern sich ständig. Neue Systeme, neue Benutzerkonten, neue Berechtigungen, neue Updates und neue Schnittstellen können jederzeit neue Risiken erzeugen.

Deshalb sollten Pentests als wiederkehrender Bestandteil der IT-Sicherheitsstrategie verstanden werden.

Pentests sind auch ein Management-Instrument

Cybersecurity wird häufig sehr technisch diskutiert. Für Geschäftsführungen ist jedoch entscheidend, welche geschäftlichen Auswirkungen ein Risiko haben kann. Genau hier liegt ein weiterer Vorteil professioneller Pentests.

Sie übersetzen technische Schwachstellen in unternehmerische Risiken.

Aus einer abstrakten Meldung wie „kritische Schwachstelle in Anwendungskomponente“ wird eine konkrete Aussage:

Ein Angreifer könnte über diese Schwachstelle Zugriff auf Kundendaten erhalten.

Oder: Ein kompromittiertes Benutzerkonto könnte ausreichen, um interne Systeme zu erreichen.

Oder: Eine Fehlkonfiguration ermöglicht Zugriff auf vertrauliche Dokumente.

Damit werden Risiken greifbar. Geschäftsführung, IT-Leitung und Fachbereiche können gemeinsam entscheiden, welche Maßnahmen notwendig sind und welche Investitionen Priorität haben.

Pentests unterstützen somit nicht nur die technische Sicherheit, sondern auch Governance, Risikomanagement und Compliance.

Pentest ist nicht gleich Pentest

Wichtig ist: Die Qualität eines Pentests hängt stark von Methodik, Erfahrung und Zielsetzung ab. Ein oberflächlicher Test liefert wenig Mehrwert. Ein professioneller Pentest dagegen ist individuell auf die Umgebung und die Risiken des Unternehmens abgestimmt.

Dabei unterscheiden sich verschiedene Testarten:

Black-Box-Pentest

Die Tester erhalten nur wenige Informationen und prüfen die Systeme aus Sicht eines externen Angreifers. Diese Methode zeigt, welche Angriffsflächen von außen sichtbar sind.

Grey-Box-Pentest

Die Tester erhalten ausgewählte Informationen, etwa technische Dokumentationen oder Benutzerkonten. Dadurch lassen sich realistische Szenarien genauer untersuchen.

White-Box-Pentest

Die Tester erhalten umfassende Informationen, etwa Architekturdetails, Quellcode oder Konfigurationsdaten. Diese Methode eignet sich besonders für tiefgehende Analysen komplexer Anwendungen.

Welche Variante sinnvoll ist, hängt vom Ziel ab. Soll ein externer Angriff simuliert werden? Soll eine neue Anwendung vor dem Go-live geprüft werden? Soll die Cloud-Konfiguration bewertet werden? Oder geht es um die Sicherheit einer internen Infrastruktur?

Ein professioneller Anbieter klärt diese Fragen vorab und definiert gemeinsam mit dem Unternehmen den passenden Umfang.

Der konkrete Nutzen für Unternehmen

Regelmäßige Pentests liefern Unternehmen klare Vorteile:

- Schwachstellen werden entdeckt, bevor Angreifer sie ausnutzen.

- Technische Risiken werden verständlich priorisiert.

- IT-Budgets können gezielter eingesetzt werden.

- Sicherheitsmaßnahmen werden realistisch überprüft.

- Compliance- und Audit-Anforderungen lassen sich besser erfüllen.

- Interne IT-Teams erhalten konkrete Handlungsempfehlungen.

- Geschäftsführung und Fachbereiche bekommen eine klare Entscheidungsgrundlage.

- Das Risiko von Datenverlust, Betriebsunterbrechung und Reputationsschäden sinkt.

Ein Pentest ist damit keine reine Momentaufnahme für die IT-Abteilung. Er ist ein strategisches Werkzeug, um die digitale Widerstandsfähigkeit des gesamten Unternehmens zu verbessern.

Von der Schwachstelle zur Sicherheitsstrategie

Der eigentliche Wert eines Pentests entsteht nicht allein durch das Finden von Schwachstellen. Entscheidend ist, was danach passiert.

Ein guter Pentest endet deshalb nicht mit einem technischen Dokument, das in der Schublade verschwindet. Er führt zu einem klaren Maßnahmenplan:

- Welche Schwachstellen sind kritisch?

- Welche Risiken betreffen geschäftsrelevante Systeme?

- Welche Maßnahmen haben Priorität?

- Welche kurzfristigen Sofortmaßnahmen sind nötig?

- Welche strukturellen Verbesserungen sollten langfristig umgesetzt werden?

- Wann sollte ein Re-Test erfolgen?

Gerade der Re-Test ist wichtig. Nachdem Schwachstellen behoben wurden, sollte überprüft werden, ob die Maßnahmen tatsächlich wirksam sind. So entsteht ein kontinuierlicher Verbesserungsprozess. Aus einmaliger Prüfung wird nachhaltige Cyberresilienz.

Fazit: Cybersecurity wird zur Voraussetzung für digitale Resilienz

Deutsche Unternehmen stehen im Fokus internationaler Cyberangriffe. Das liegt nicht daran, dass Deutschland grundsätzlich schlecht vorbereitet ist. Es liegt vor allem daran, dass deutsche Unternehmen wirtschaftlich attraktiv, technologisch stark und digital stark vernetzt sind.

Genau diese Stärken schaffen Angriffsflächen.

Die TOP 10 der besonders gefährdeten Bereiche zeigen: Cybersecurity betrifft nicht nur einzelne Systeme. Sie betrifft Identitäten, Webanwendungen, Cloud-Konfigurationen, Lieferketten, Backups, Mitarbeitende und gewachsene IT-Landschaften.

Wer sich schützen will, braucht mehr als einzelne Sicherheitsprodukte. Entscheidend ist ein kontinuierlicher Prozess:

Risiken erkennen.

Schwachstellen beheben.

Maßnahmen testen.

Notfälle vorbereiten.

Sicherheit regelmäßig überprüfen.

Regelmäßige Pentests sind dafür ein zentraler Baustein. Sie zeigen, wie angreifbar ein Unternehmen tatsächlich ist, und liefern konkrete Empfehlungen, bevor ein echter Angriff passiert.

GECKO unterstützt Unternehmen dabei, Cybersecurity praxisnah, strukturiert und wirksam umzusetzen. Von der sicheren Softwareentwicklung über Managed IT-Services bis hin zu Business Applications und Penetrationstests entsteht so ein ganzheitlicher Ansatz für digitale Sicherheit. Denn am Ende geht es nicht nur um IT. Es geht darum, Geschäftsprozesse zu schützen, Vertrauen zu sichern und Unternehmen widerstandsfähig für die digitale Zukunft zu machen.